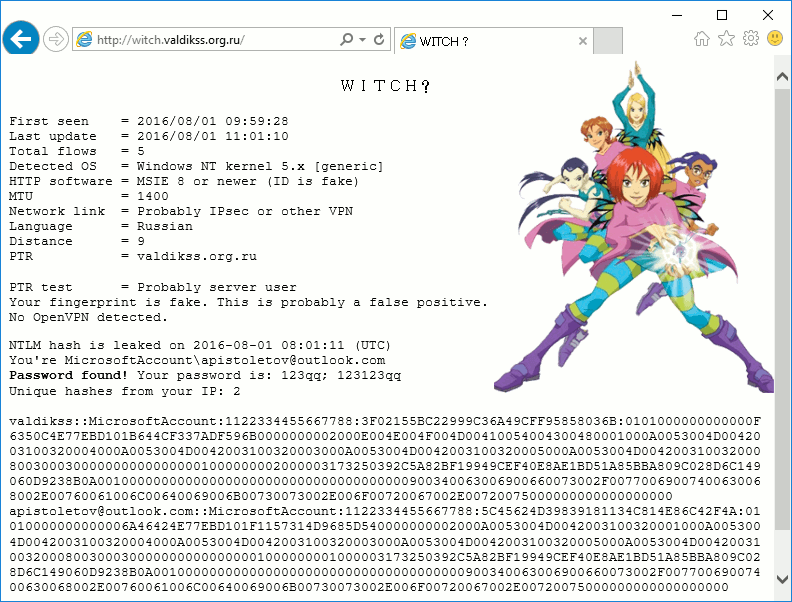

Un fallo en la forma en la que Windows maneja los procedimientos antiguos de recursos de red compartidos puede filtrar el nombre y la contraseña de la cuenta de usuario de Microsoft y las credenciales del VPN, en el caso de que el usuario esté utilizando un VPN para navegar por internet. El exploit se basa en que un atacante añada un enlace a un recurso SMB (de red compartida) dentro de una página web o de un correo electrónico que se vea a través de Outlook. El atacante puede disfrazar este enlace para que el resto de la red compartida no lo vea, por ejemplo, poniéndolo como si de una imagen se tratase, pero en vez de colocar el enlace a la imagen, se coloca el enlace a una red compartida que controle el propio atacante.

Los ataques funcionan a través de Internet Explorer, Edge y Outlook

Cuando un usuario ha accedido al enlace a través de Internet Explorer, Edge o Outlook, por la forma en la que Windows maneja la autentificación de las redes compartidas, el ordenador del usuario enviará automáticamente las credenciales del ordenador al dominio del atacante, incluso a través de internet. Mientras que la contraseña de la cuenta de Microsoft no se envía en texto plano, sino como un hash NTLM, los investigadores han comprobado que estos hashes se pueden crackear con facilidad.

Este ataque ni siquiera es algo nuevo, dado que Microsoft y la comunidad de investigadores lleva conociendo este problema desde 1997, y ha sido discutido a menudo en conferencias de seguridad como la famosa Black Hat.

Este ataque puede filtrar de forma indirecta datos de otros recursos de Microsoft

Aunque esto no ha sido un problema en el pasado, dado que las cuentas de Windows usaban nombres y contraseñas localizados en las máquinas, a partir de Windows 8 Microsoft empezó a permitir a los usuarios autentificarse en sus ordenadores con cuentas Microsoft. En Windows 10, éste es el método por defecto de autentificación, lo que significa que cada vez más usuarios lo utilizan.

Se trata de un problema sin resolver desde hace 19 años

“Microsoft arregló con éxito algunos problemas, pero la mayoría sólo se arreglaron a medias, y todavía quedaban partes sin solucionar y que han podido ser utilizadas para el mal a día de hoy,” ha explicado ValdikSS. “El problema de transmitir las credenciales al servidor SMB a través de internet es uno de los que no arreglaron.”

ValdikSS dice que la forma más fácil de protegernos contra este ataque es bloquear todas las conexiones salientes SMB (puerto 445) a través del firewall de Microsoft, excepto en el caso de las redes locales. Pero la mejor defensa contra este ataque es no utilizar tu cuenta Microsoft para iniciar sesión en tu PC con Windows.

![Descargar Play Store 2020: Instala la última versión gratis aquí [APK] Descargar Google Play Store APK](https://portalhoy.com/wp-content/uploads/2017/03/Google-Play-Store-APK.png)