El ransomware de PowerWare abusa de Microsoft Word y de PowerShell para infectar a sus usuarios. Hay una mínima posibilidad de que puedas recibir tus archivos de vuelta. Esta semana hemos estado descubriendo nuevas formas de ransomware día tras día. La última variante de ransomware de hoy se llama PowerWare, y ha sido identificada por la firma de seguridad estadounidense Carbon Black en el ordenador de uno de sus clientes, una clínica de salud sin identificar. Como con todas las otras familias de ransomware identificadas esta semana, esta variante tiene su propia característica personalizada, y en este caso concreto parece que se trata de su forma de operar, que no se ha visto nunca en otras familias de ransomware. PowerWare utiliza una combinación de archivos Word, scripts de macros, y el lenguaje de Microsoft PowerShell para infectar a sus víctimas con su peligroso payload.

PowerWare llega en forma de archivo Word infectado

A pesar de sus métodos innovadores, el ransomware sigue confiando en las viejas tácticas de infectado que comienzan con el spam en los correos electrónicos de las víctimas. Los correos electrónicos contienen un documento de Word malicioso como documento adjunto, que una vez abierto utiliza mensajes cuidadosamente escritos para engañar al usuario para que desactive el modo de vista protegida de Microsoft Office y después active el soporte para macros. Tan sólo dos clics después, la cadena de infecciones comienza cuando un script de una macro maliciosa se conecta a internet y recupera un archivo llamado cmd.exe, el cual se ejecuta inmediatamente. Este archivo entonces activa la utilidad de Microsoft PowerShell, que está incluida por defecto en todos los sistemas operativos Windows modernos, y ejecuta una serie de comandos. Estos comandos van a generar primero una clave de encriptado RSA-2048, y después van a enviar esa clave de encriptado a la consola principal del servidor de PowerWare, y por último comenzarán el proceso de encriptado de todo el ordenador.

PowerWare expone la clave de encriptado cuando se la envía al servidor principal

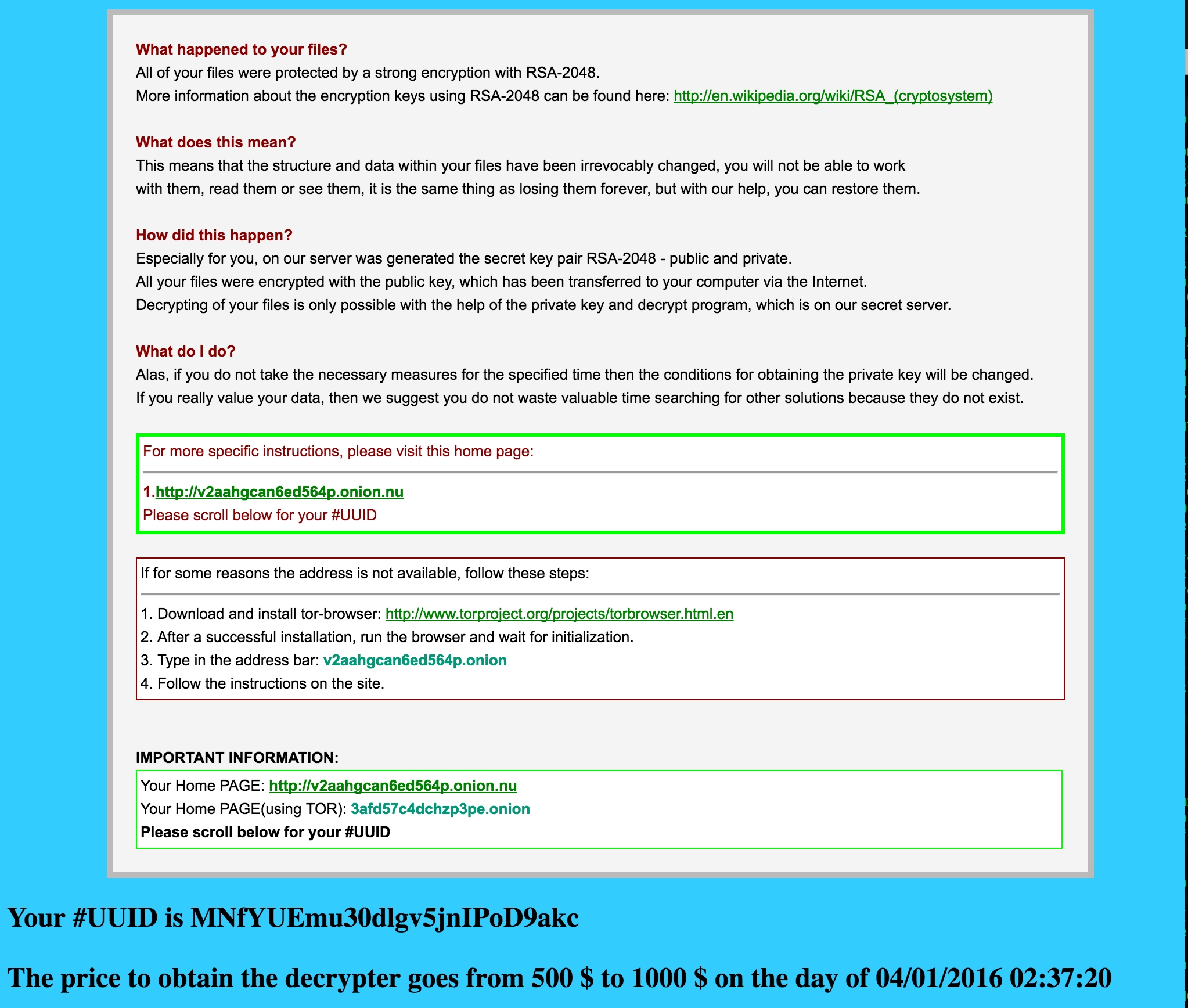

Una vez que todo está encriptado, se muestra el texto de rescate en la pantalla del usuario, pidiéndole que pague el equivalente a 500 dólares en bitcoins, una suma que se convertirá en el doble en dos semanas. La buena noticia es que si el usuario o la entidad corporativa está ejecutando un sistema de logueo del tráfico, podrán ser capaces de recuperar la clave de encriptado original porque el autor de PowerWare no ha tomado ninguna medida especial para protegerla, y se envía al servidor en texto plano a través de HTTP. Sin embargo, no se puede desencriptar el ordenador ni los archivos locales sin la clave de encriptado, así que los usuarios sólo tienen dos opciones, y son pagar el rescate o recuperar sus archivos gracias a una fuente offline. Otras familias de ransomware descubiertas esta semana incluyen Petya, Maktub Locker, Xorist, Surprise y Samas. Adicionalmente, esta semana Microsoft ha anunciado también una nueva característica en Office 2016 que hace posible para los administradores de sistemas bloquear macros en archivos que vienen de internet.

![Descargar Play Store 2020: Instala la última versión gratis aquí [APK] Descargar Google Play Store APK](https://portalhoy.com/wp-content/uploads/2017/03/Google-Play-Store-APK.png)