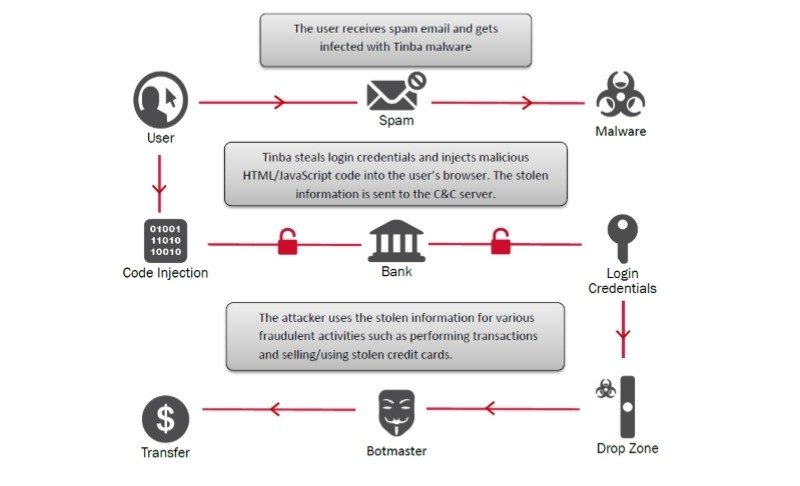

Tinba es un troyano de bancos muy conocido que ha estado sembrando el caos entre los usuarios durante los últimos cinco años, desde que su código fuente se filtró en internet. Con el paso del tiempo, el troyano, también conocido como Tinybanker, Zusy o HµNT€R$, ha tenido cuatro grandes versiones. En un informe de los laboratorios F5, el vendedor de seguridad cibernética está anunciando una quinta versión, una que ha recibido actualizaciones especiales para poder atacar específicamente bancos de la región APAC (Asia-Pacífico), un territorio en el que Tinba no ha estado muy activo hasta ahora. Esta quinta versión, llamada Tinbapore, no difiere demasiado de las versiones previas, y todavía funciona a día de hoy. Infecta a los usuarios a través de spam, y consigue volverse persistente desde el inicio a través de un rootkit, después de lo que inicia conversación con un servidor C&C y escanea y roba los datos de la víctima, y después hackea los navegadores del usuario.

A partir de este punto, en el momento en el que el usuario acceda a un portal de banco en internet o a un sistema de pago con tarjeta de crédito, el malware usará sus técnicas de inyección web para insertar un código JavaScript malicioso en la página web y robará las credenciales del usuario y su información financiera. Estos datos se utilizarán más tarde para hacer compras fraudulentas.

Más de la mitad de las infecciones de Tinbapore se registraron en la región APAC

Las diferencias entre las versiones previas y ésta incluyen el uso de un algoritmo de generación de nombres de dominios que hace que sea más difícil para los investigadores de seguridad encontrar y destruir su C&C, y su propio proceso por separado explorer.exe que funciona en segundo plano dentro del sistema operativo.

Según los investigadores de F5, la campaña responsable de expandir esta versión más reciente de Tinba se origina de nombres de dominio rusos.

Yendo más allá, la mayoría de sus objetivos estaban localizados en Singapur, el lugar del que se ha derivado el propio nombre del troyano. Después del 30 por ciento de infecciones de Singapur tenemos Indonesia con un 20 por ciento de infecciones, otro país de la APAC, y también Malasia con un 5 por ciento.

“Las instituciones financieras de la APAC no son las únicas que se encuentran bajo peligro; el malware también ha atacado instituciones en la región de Europa, Oriente medio y África (EMEA) y en América,” han revelado los investigadores de F5. “Sin embargo, está claro que la mayoría de los ataques tienen como objetivo las instituciones financieras de Asia y del Pacífico.”

![Descargar Play Store 2020: Instala la última versión gratis aquí [APK] Descargar Google Play Store APK](https://portalhoy.com/wp-content/uploads/2017/03/Google-Play-Store-APK.png)