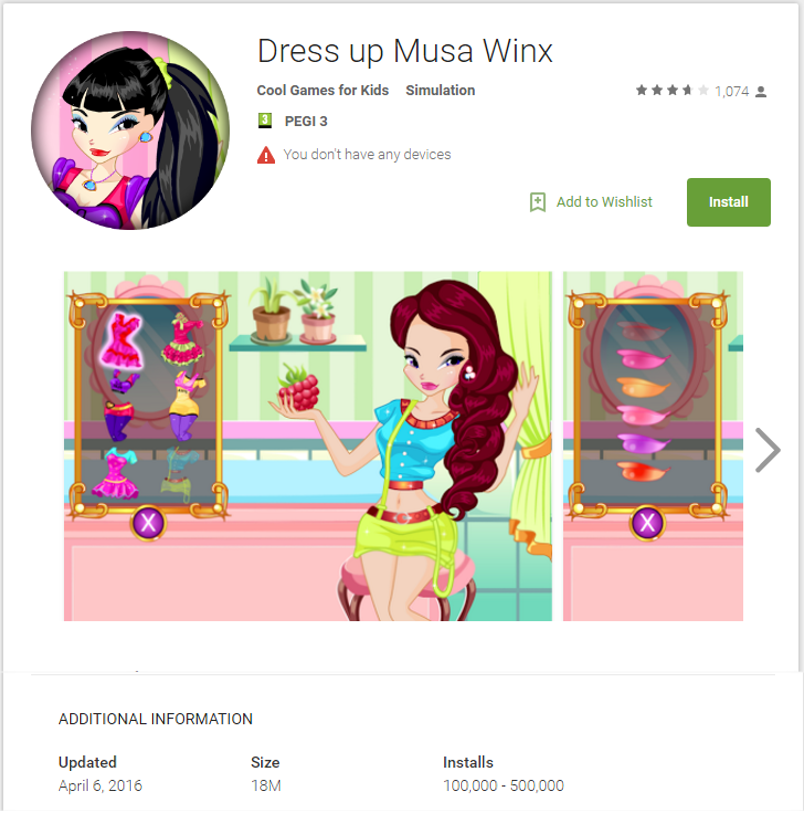

Una nueva familia de malware para Android llamada dressCode se puede utilizar como proxy para dirigir ataques dentro de redes corporativas y así robar información de servidores que antes se consideraban seguros. ¿Pero de dónde procede ese curioso nombre? Tiene su origen en la gran cantidad de juegos de dress-up (donde vestimos a un avatar) en los que los autores del malware has escondido su código malicioso. CheckPoint es la empresa de seguridad que lo ha descubierto. Parece que han logrado identificar nada menos que cerca de 40 apps en la Google Play Store infectadas con el malware. Estas apps llegaron a la plataforma desde abril de este año, aunque parece que Google ha borrado gran parte de ellas después de haber sido informados por Check Point.

Desde un punto de vista técnico, el malware de DressCode incluía código malicioso que lograba entrar en los dispositivos infectados y conectarnos a una botnet. El malware actuaba como una baliza que constantemente comunicaba con el servidor C&C del botnet. Siempre que el autor de este botnet decidiera ejecutar una acción maliciosa, solo necesitaba conectar el dispositivo deseado y ejecutar el código malicioso.

DressCode transforma los dispositivos infectados en servidores proxy

La comunicación entre el servidor C&C y el malware se llevaba a cabo a través de un proxy SOCKS en el dispositivo infectado. Con este proxy el operador de la botnet podría incluso traspasar las redes protegidas con cortafuegos, en lo más profundo de la infraestructura corporativa. Los atacantes podrían utilizar esta situación para enviar órdenes a los dispositivos infectados, que escanearían la red para conseguir información valiosa que el atacante podría robar.

Este es por supuesto el peor caso que se pueda dar. Lo más probable es que los creadores de DressCode lo utilicen para enviar anuncios y realizar fraudes para sus ganancias personales y nada más, ya que saben que a través de la Play Store podrán conseguir víctimas fácilmente. Antes de descubrir DressCode, el equipo de CheckPoint ya había descubierto Viking Horde, un malware de Android similar que se centraba en enviar anuncios utilizando un proxy.

![Descargar Play Store 2020: Instala la última versión gratis aquí [APK] Descargar Google Play Store APK](https://portalhoy.com/wp-content/uploads/2017/03/Google-Play-Store-APK.png)